Next.js 보안 패치는 버전만 올리고 끝내면 부족합니다

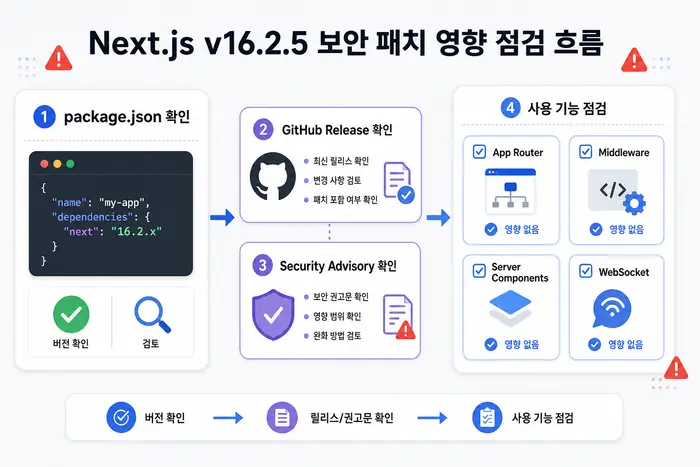

Next.js 보안 패치를 확인할 때는 “최신 버전으로 올리면 된다”에서 멈추지 않고, 내 프로젝트가 어떤 기능을 쓰는지와 릴리스 노트의 advisory가 어디에 해당하는지 함께 봐야 합니다. 이 글은 Next.js GitHub release v16.2.5와 연결된 security advisory를 바탕으로, 프로젝트 영향 여부를 확인하는 순서를 정리합니다.

릴리스 노트에서 먼저 볼 부분

보안 패치 릴리스를 보면 advisory 링크가 여러 개 붙어 있는 경우가 많습니다. 먼저 공식 릴리스 노트에서 어떤 항목이 High, Moderate, Low로 분류되는지 확인합니다. 이때 제목만 보고 “내 프로젝트와 상관없겠지”라고 넘기면 위험합니다. v16.2.5 릴리스에는 Server Components, Middleware/Proxy, Cache Components, WebSocket upgrades, CSP nonce, i18n, App Router처럼 기능별로 나뉜 보안 수정이 포함되어 있습니다.

먼저 확인할 것은 심각도와 기능 범위입니다. High 등급이라고 해도 모든 프로젝트가 같은 방식으로 영향받는 것은 아닙니다. 반대로 Moderate 등급이라도 실제 서비스에서 해당 기능을 쓰고 있다면 빠르게 점검해야 합니다.

릴리스 노트는 “업데이트해야 한다”는 결론만 주는 문서가 아니라, 내 코드에서 어떤 지점을 찾아봐야 하는지 알려주는 출발점입니다. 그래서 패치 버전, advisory 이름, 영향받는 라우터나 기능을 따로 적어두는 것이 좋습니다.

내 프로젝트 버전과 사용 기능 확인하기

다음으로 볼 것은 현재 프로젝트가 어떤 Next.js 버전을 쓰는지입니다. package.json의 dependencies 구조에서 next 버전을 확인하고, 실제 lockfile에 설치된 버전이 다를 수 있으므로 설치 결과까지 확인하는 편이 안전합니다.

npm ls next

# 또는

pnpm why next

# 또는

yarn why next버전 확인만으로는 충분하지 않습니다. WebSocket upgrade를 쓰는지, CSP nonce를 쓰는지, Middleware 또는 Proxy를 쓰는지, Server Components와 Cache Components를 쓰는지, App Router upgrade 처리가 있는지 확인해야 합니다. 보안 advisory는 대개 특정 기능이나 실행 경로와 연결되기 때문입니다.

보안 advisory를 프로젝트 기능과 연결하기

보안 패치 확인에서 가장 중요한 부분은 advisory를 내 코드 구조와 연결하는 일입니다. 예를 들어 Middleware/Proxy 우회 advisory라면 middleware.ts 또는 proxy 설정이 인증, 권한, 리다이렉트에 관여하는지 확인해야 합니다. Server Components 관련 DoS advisory라면 서버에서 렌더링되는 경로와 외부 입력이 들어오는 지점을 함께 봐야 합니다.

CSP nonce 관련 XSS advisory나 beforeInteractive script 관련 항목은 보안 헤더와 스크립트 삽입 방식이 있는 프로젝트에서 더 중요합니다. WebSocket upgrade 관련 SSRF advisory는 실시간 연결이나 커스텀 서버 경로가 있는지 확인해야 합니다. Cache Components를 쓰는 프로젝트라면 Cache Components DoS advisory도 함께 봐야 합니다. 즉, advisory 제목을 그대로 외우기보다 “우리 프로젝트의 어떤 파일과 연결되는가”로 바꾸어 봐야 합니다.

확인 순서

1. 현재 next 버전 확인

2. 릴리스 v16.2.5의 advisory 목록 확인

3. App Router / Pages Router 사용 여부 확인

4. Middleware, Server Components, WebSocket, CSP 사용 여부 확인

5. 패치 적용 후 주요 인증/라우팅 경로 재검증업그레이드 후 확인할 것

보안 패치를 적용한 뒤에는 빌드가 통과하는지만 보면 부족합니다. 인증이 걸린 페이지, 미들웨어가 개입하는 경로, 동적 라우트, 서버에서 데이터를 가져오는 페이지이미지나 스크립트 정책이 들어간 페이지를 직접 확인해야 합니다.

특히 Middleware/Proxy 관련 보안 수정은 라우팅 동작에 영향을 줄 수 있습니다. 로그인 전후 접근, 권한 없는 사용자의 접근 차단, 다국어 경로, 동적 파라미터가 있는 경로를 함께 확인합니다. SEO나 head 설정을 함께 점검해야 한다면 Next.js metadata API와 Next.js SEO SSR 구조도 같이 확인하는 편이 좋습니다.

업데이트 직후 문제가 없더라도 배포 환경에서만 나타나는 차이가 있을 수 있습니다. 패치 적용 후에는 스테이징이나 프리뷰 배포에서 주요 경로를 먼저 확인하고, 실제 배포 후 로그를 짧게라도 살펴보는 것이 좋습니다. 화면이 서버 HTML과 클라이언트 렌더링 사이에서 어긋난다면 Next.js App Router 빌드 오류 점검도 함께 확인합니다.

정리

Next.js 보안 패치는 버전 숫자만 확인하는 작업이 아닙니다. 참고 릴리스 v16.2.5처럼 여러 advisory가 포함된 경우, 현재 프로젝트의 Next.js 버전, 사용 중인 라우터, Middleware/Proxy, Server Components, CSP nonce, WebSocket upgrade 같은 기능을 순서대로 확인해야 합니다.

가장 좋은 방식은 릴리스 노트를 읽고 바로 업데이트하는 것이 아니라, advisory별로 내 코드의 확인 위치를 적어두는 것입니다. 그래야 보안 패치가 단순 의무 작업이 아니라 실제 서비스 위험을 줄이는 점검이 됩니다.

참고 자료

이 글은 아래 공식 릴리스와 security advisory를 기준으로 정리했습니다.

- Next.js GitHub release v16.2.5

- GHSA-8h8q-6873-q5fj · Denial of Service with Server Components

- GHSA-267c-6grr-h53f · Middleware / Proxy bypass in App Router applications

- GHSA-mg66-mrh9-m8jx · Denial of Service via Cache Components

- GHSA-c4j6-fc7j-m34r · SSRF in applications using WebSocket upgrades

- GHSA-ffhc-5mcf-pf4q · XSS in App Router applications using CSP nonces